¿Necesitas un Desbloqueo de servicio? Aquí están los siguientes Indicadores

En la época digital, en la que vivimos, la protección de los dispositivos móviles y computadoras ha pasado a ser una prioridad para cada uno. Ya sea que se trate de un teléfono móvil, una tableta o una computadora, es fundamental tener formas efectivas de desbloquear para asegurar nuestra propia información privada y garantizar que solo cada uno de nosotros poseamos acceso a nuestras cuentas y datos. Sin embargo, puede que en ciertas ocasiones nos hallamos ante la necesidad de acceder a nuestros propios aparatos, bien sea porque hemos olvidado el patrón de desbloqueo, número secreto o clave de acceso, o porque intentamos usar un dispositivo usado que desconocemos.

Hay diferentes técnicas y utensilios que nos permiten abordar estas situaciones. Desde métodos de acceso tradicionales como el huella dactilar y el reconocimiento facial, hasta alternativas más avanzadas como el restablecimiento de fábrica o el uso de herramientas de acceso remoto como Find My Device y Find My iPhone. Este artículo examinará los distintos indicativos que puedes utilizar para realizar un acceso seguro y efectivo y efectivo, junto con ofrecerte información sobre de qué manera resguardar tus datos personales y conservar configuraciones de protección adecuadas para tus propios dispositivos.

métodos de Desbloqueo Comunes

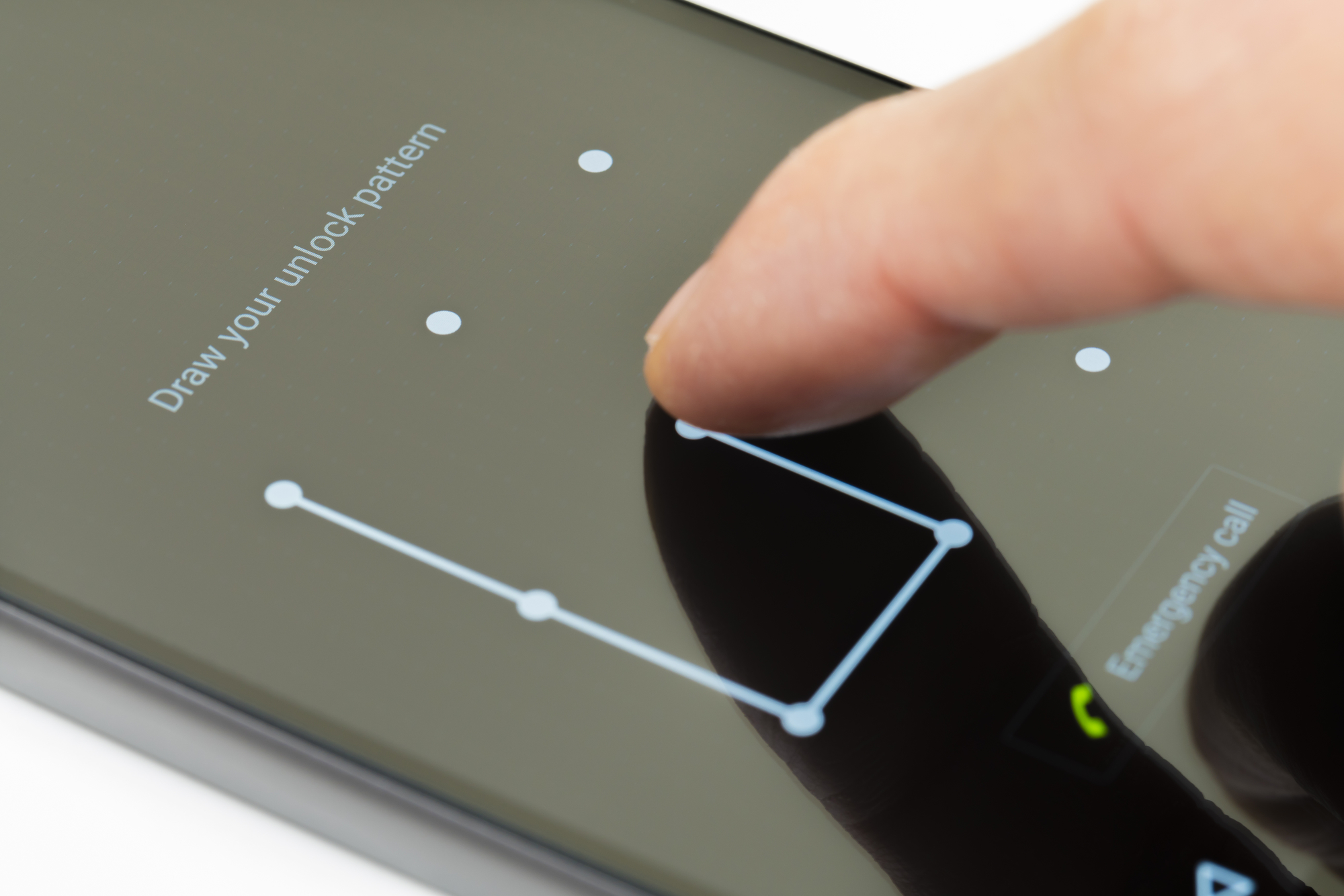

Existen diversos métodos para Desbloquear dispositivos, cada uno adaptado a Diferentes necesidades y niveles de seguridad. Uno de los métodos más comunes es el Uso de Patrones de desbloqueo, especialmente en teléfonos Móviles y tablets. este método permite a los usuarios Dibujar una Forma en la Pantalla para Acceder a su dispositivo. Aunque es fácil de Recordar, su seguridad puede Verse comprometida si se Observa desde una Distancia Cercana.

Otro método Popular es el uso de un PIN de Seguridad o una Contraseña de Aceso. estos Métodos son Efectivos para Proteger la información personal y son comúnmente utilizados en Celulares y computadoras. La Configuración de un PIN debe ser suficientemente Compleja para Evitar Accessos no autorizados, pero también lo suficientemente sencilla para que el Usuario no la olvide.

Además, la biometría ha ganado popularidad en los Ultimos años, con opciones como la Huella dactilar y el reconocimiento facial. Estos Métodos ofrecen una manera Rápida y Conveniente de desbloquear Dispositivos, lo que mejora la Experiencia del Usuario al mismo tiempo que aumenta la seguridad. Sin Embargo, los usuarios deben ser conscientes de las limitaciones de estas Tecologías, ya que pueden ser vulnerables a ciertos tipos de Ataques.

Protección y Protección de Información

La protección de nuestros aparatos es fundamental para proteger nuestra información personal y prevenir accesos no autorizados. Al emplear técnicas de acceso como patrones de desbloqueo, código de protección y contraseñas de acceso, garantizamos un primerizo nivel de seguridad. Es importante elegir combinaciones que sean complicadas de predecir y, cuando sea posible, habilitar opciones adicionales como la huella dactilar y el reconocimiento de rostros, lo que proporciona una capa adicional de protección.

Además de los métodos de acceso tradicionales, es recomendable aprovechar las aplicaciones de desbloqueo remoto como Find My Device y Find My iPhone. Estas herramientas no solo asisten a localizar un aparato perdido, sino que también facilitan cerrar o borrar información de forma a distancia en situación de robo o pérdida. Configurar correctamente estas funciones es esencial para una salvaguarda completa de nuestros información personales.

Por último, llevar a cabo un formateo de origen debe ser tenido en cuenta cuando se tienen dudas sobre la protección del aparato. Sin duda, es vital hacer una copia de seguridad la data antes, ya que esta actividad borrará todos los archivos. Mantener una buena rutina de seguridad de información incluye no solo desbloquear de manera segura, sino también administrar adecuadamente la ajuste de protección para proteger nuestra data sensible.

Desbloqueo de Móviles

El desbloqueo de dispositivos móviles se ha convertido en una requiere común entre los dueños de teléfonos que, por causa de no recordar o restricciones, no pueden entrar a sus teléfonos. Existen diversos modos de desbloqueo, que cambian en complejidad y efectividad. Desde el patrón hasta la biometría de huella y el reconocimiento de rostro, los usuarios pueden elegir la opción que mejor se adapte a sus requerimientos de protección y conveniencia.

Si el dueño pierde su código PIN o contraseña de acceso, hay herramientas de liberación remoto como Find My Device y Find My iPhone que facilitan la recuperación del ingreso de forma confiable. Alternativamente, los propietarios de dispositivos Android pueden recurrir a Desbloqueo Mi, mientras que los usuarios de dispositivos Apple pueden utilizar la nube de Apple o iTunes. Estos métodos proporcionan soluciones efectivas sin la obligación de reiniciar el teléfono a su estado de origen, lo que ayuda a preservar la data personal.

La protección de dispositivos móviles debe ser una consideración ya que la protección de información privada es crucial en la era digital. Configuraciones de seguridad sólidas, como el bloqueo de pantalla y posibilidades de liberación sin eliminar datos, ofrecen a los dueños conservar su información privada a salvo. Implementar estrategias preventivas y comprender las alternativas de desbloqueo disponibles puede prevenir situaciones complicadas y asegurar un uso eficaz de los teléfonos.

Restablecimiento y la Recuperación

El formateo de fábrica es una de las opciones más eficaces cuando se necesita el desbloqueo de aparatos, ya sea que sea celular, una PC o una tableta. Este enfoque elimina cada uno de los información del aparato, retornándolo a su condición preestablecido. Sin embargo, es crucial tener en cuenta que esta alternativa suprimirá toda la información existente almacenada, por lo que se recomienda efectuar una duplicado de respaldo anterior de los datos cruciales.

Por un parte, la restauración de contraseña se muestra como una alternativa más drástica. Muchos dispositivos ofrecen opciones de recuperación utilizando interrogantes de seguridad, mensajería electrónico o mensajes de texto. Este tipo de recuperación facilita marcar un proceso más y protegido para acceder a tus datos sin la requisito de borrar información. Sin duda, es una alternativa ideal para quienes no desean un restablecimiento total.

Existen, igualmente, aplicaciones de desbloqueo a distancia, como Find My Device para Android o Encuentra mi iPhone para dispositivos Apple. Estas aplicaciones permiten localizar el dispositivo y hacer uso a características de desbloqueo online, lo que puede solucionar dificultades sin la obligación de eliminar datos. La utilización de estas aplicaciones garantiza una mayor protección de la data, confirmando que los usuarios tengan la posibilidad de proteger su seguridad y discreción al tratar situaciones de bloqueo.

Herramientas y Fuentes Prácticos

El proceso de desbloqueo de aparatos puede ser fácil o difícil, según del método y el tipo de dispositivo. Para el liberación de teléfonos móviles, herramientas como Encontrar mi dispositivo para sistemas Android y Encontrar mi iPhone para aparatos Apple son fundamentales. Estas apps no solo permiten encontrar aparatos perdidos, sino que también proporcionan posibilidades para reinstalar la contraseña de entrada y desbloquear el aparato sin borrar datos importantes. Con un sólido conocimiento de estas herramientas, los usuarios pueden recuperar el ingreso a sus propios dispositivos de forma eficiente.

Para quienes requieren realizar un liberación más profundo, existen recursos adicionales como iCloud y iTunes. Dichas plataformas facilitan administrar aparatos Apple, facilitando la restauración de cuentas y la restauración de configuraciones. En el contexto de dispositivos Android, opciones como Mi Unlock y ID de Oppo son esenciales para desbloquear móviles de fabricantes particulares. Es importante atender cuidadosamente las indicaciones de cada instrumento para prevenir la pérdida accidental de datos.

Finalmente, la configuración de seguridad es un aspecto clave en la seguridad de información personales. La implementación de métodos como el reconocimiento facial, huellas dactilares, código PIN de seguridad y dibujo de desbloqueo son implementables para mantener un nivel adecuado de protección. Además, informarse sobre las posibilidades de reinicio de origen y técnicas de recuperación de contraseña puede asistir a los empleados a estar mejor listos en caso de un bloqueo inesperado. Contar con una buena seguridad en dispositivos móviles es esencial en la época digital.