Es Seguro Utilizar Reconocimiento Facialmente?

En el época digital moderna, nuestra seguridad de los aparatos móviles y de seguridad de los información privados se han vuelto más cruciales que nunca. A medida que el crecimiento de tecnologías tales como el reconocimiento facial las opciones de acceder celulares, PCs y tabletas se han transformado significativamente. No obstante, aparece la inquietante pregunta: ¿es realmente seguro usar el reconocimiento facial como fuente de desbloqueo?

Los sistemas de desbloqueo han variado desde esquemas y códigos PIN hasta huellas dactilares y tecnologías de identificación facial. Cada de estos métodos tiene sus respectivos beneficios y desventajas. Si bien el reconocimiento facial ofrece conveniencia y rapidez, también evidencia preocupaciones respecto a su eficacia y privacidad. En este texto, exploraremos una variedad de sistemas de desbloqueo, incluyendo las herramientas para el recuperación de contraseña y el restablecimiento de origen, así como también las configuraciones de protección que puedes implementar implementar para asegurar tus dispositivos sin tener que comprometer tus información.

Métodos de Liberación

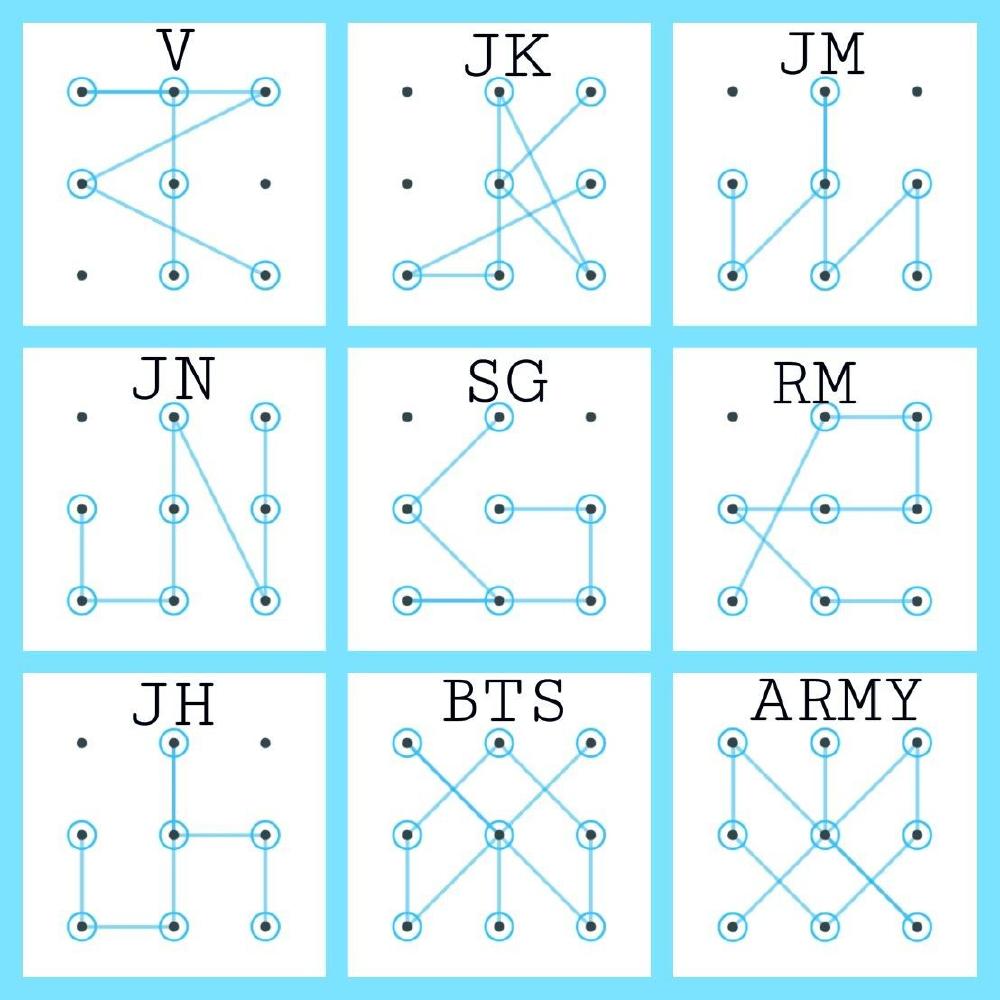

Existen diversos mecanismos de liberación que permiten acceder a dispositivos móviles y computadoras de manera segura y eficiente. Entre los más frecuentes se localizan el dibujo de desbloqueo, el PIN de seguridad y las contraseñas de acceso. Cualquiera de estos métodos posee sus beneficios y desventajas, dependiendo de la comodidad de uso y el grado de seguridad que se desee. Por supuesto, los dibujos podrían ser más simples de memorizar, pero también podrían ser más propensos a ser replicados si son observados.

El uso de biometría ha revolucionado la protección en dispositivos. La huella dactilar y el identificación facial son dos de los métodos más famosos debido a su rapidez y facilidad. Dichos sistemas no solo brindan un ingreso inmediato, sino que también incorporan una capa adicional de protección, ya que se basan en atributos únicas de cada persona. No obstante, es esencial considerar las implicaciones de privacidad que podría implicar el empleo de tales herramientas.

Por concluyendo, existen herramientas de desbloqueo remoto que son beneficiosas en casos de emergencia. Servicios como Encontrar mi dispositivo y Find My iPhone facilitan a los usuarios recuperar el acceso a sus aparatos en caso de extravio o cerrado. Dichos métodos no solo facilitan el acceso, sino que también brindan opciones para salvaguardar la data privada, como el reinicio de fábrica o la recuperación de clave sin soltar datos. La decisión del sistema de desbloqueo adecuado dependrá de las exigencias y preferencias de cada persona.

Seguridad del Identificación Facial

El reconocimiento facial ha ganado popularidad como un sistema de desbloqueo rápido y cómodo para teléfonos inteligentes, PCs y tabletas. Sin embargo, su seguridad es un tema de discusión. Mientras que proporciona una forma eficiente de ingresar a dispositivos, hay preocupaciones sobre la exactitud de esta herramienta y su vulnerabilidad a sistemas de engaño, como el uso de imágenes o vídeos para suplantar la personalidad del usuario. La eficacia del reconocimiento facial puede variar según la resolución de la cámara y la luz, lo que puede afectar su funcionalidad.

Adicionalmente, las implicaciones de intimidad son notables. Los información biométrica, como las fotos del rostro, son delicados y su guarda y uso inadecuados pueden resultar a robos de identidad o ingresos no autorizados. Muchas aplicaciones utilizan algoritmos de enseñanza automático para mejorar la seguridad del reconocimiento facial, pero esto también supone el peligro de que esos información puedan ser usados indebidamente por partes externas, particularmente si la protección de datos personales no está asegurada.

Por otro lado, hay alternativas para incrementar la protección cuando se utiliza el reconocimiento facial como forma de acceso. Establecer ajustes adicionales, como crear un PIN de protección o una contraseña de singularidad, puede añadir una etapa adicional de resguardo. Además, actualizar el software del aparato y emplear herramientas de acceso remoto como Find My Device o Find My iPhone puede ayudar a prevenir accesos no deseados y asegurar la protección de la data personal guardada.

Resguardo de Datos Privados

La protección de información privados es un aspecto esencial en el uso de tecnología actual, especialmente en aparatos móviles y ordenadores. Con el aumento del identificación facial como mecanismo de acceso, es esencial considerar de qué manera se tratan y guardan nuestras imágenes y características biométricas. Patrón de desbloqueo de un número personal o clave, que se pueden ser modificados si son comprometidos, los información biológicos son únicos y, una vez expuestos, son complicados de salvaguardar. Por lo tanto, es vital que los individuos sean conscientes de los riesgos asociados y de las medidas de protección que necesitan implementar.

Los sistemas como el identificación facial deben ser empleados con precaución, ya que pueden ser susceptibles a ataques o fraudes. Los hackers han descubierto formas de burlar estos mecanismos, ya bien mediante el uso de fotos o grabaciones para engañar a las cámaras. Para salvaguardar la data, es recomendable utilizar configuraciones de seguridad adicionales, como la autenticación de dobles etapas, además del identificación facial. Esto contribuye a garantizar que el ingreso a nuestros dispositivos esté más protegido.

Finalmente, es fundamental mantener al día los sistemas operativos de software y las aplicaciones que usamos. Las actualizaciones a menudo traen parches de seguridad que ayudan a prevenir vulnerabilidades. Además, los usuarios necesitan estar informados acerca de las normativas de protección de datos de las aplicaciones y plataformas que emplean, garantizando de que sus información no sean compartidos o comercializados sin su consentimiento. La educación sobre la protección de aparatos móviles y la defensa de información privados es clave para una experiencia digital más segura segura.

Recursos de Desbloqueo Remoto

Las aplicaciones de acceso remoto se han transformado en una opción esencial para varios usuarios de dispositivos móviles y ordenadores. Bloqueo de pantalla y programas permiten restaurar el ingreso a un dispositivo cuando se ha perdido la clave, el dibujo de desbloqueo o incluso el PIN de seguridad. Por ejemplo, opciones como Encontrar mi Dispositivo de Google y Buscar mi iPhone de Apple son ampliamente utilizados para ubicar y acceder aparatos extraviados, garantizando la seguridad de los datos personales.

Sumado a esto de asistir en el desbloqueo, estas aplicaciones suelen proporcionar funciones complementarias como la posibilidad de borrar de forma a distancia los datos del dispositivo, lo que es fundamental en caso de hurto o extravía. Servicios como iCloud y desbloqueo de Mi ofrecen opciones seguros para recuperar el ingreso sin comprometer la data guardada. Esto permite mantener la protección de información personales al mismo tiempo que se solucionan los problemas de ingreso.

Es importante tener en cuenta que, si bien estas aplicaciones ofrecen soluciones funcionales, su uso debe venir complementado de ajustes de protección apropiadas. Esto comprende mantener recientes las claves y activar autenticaciones extra, como la biometría o el reconocimiento de rostros. De esta manera, se puede aprovechar de la conveniencia del acceso remoto sin poner en riesgo la protección del aparato.

Setup de Seguridad en Dispositivos

La ajuste de seguridad en dispositivos móviles es esencial para proteger la información personal y asegurar que únicamente los usuarios autorizados puedan acceder a ellos. Al establecer un bloqueo de pantalla, ya sea mediante un patrón de unlock, un número de identificación de protección o una clave de acceso, se añade una etapa inicial de protección. Asimismo, es crucial activar el identificación facial o la impronta digital, ya que tales procedimientos biométricos generalmente ser más rápidos y prácticos sin poner en riesgo la protección.

Es relevante también aprovechar las herramientas de desbloqueo remoto disponibles, como Encontrar mi dispositivo para Android o Find My iPhone para dispositivos Apple. Dichas herramientas no solo colaboran a localizar un dispositivo robado, sino que también permiten borrar información de forma remota en caso de pérdida. Establecer estos sistemas correctamente desde principio puede marcar la distinción en escenarios de riesgo.

Para finalizar, los usuarios necesitan mantenerse al tanto de las opciones de restablecimiento de fábrica y recuperación de contraseña. Aunque tales son formas útiles para acceder a un aparato, es crucial que se empleen con cuidado para no perder información valiosa. La educación sobre la ajuste de protección y la salvaguarda de datos personales es vital para conservar la integridad de los aparatos y la privacidad del usuario.