Consejos para Ajustar Tu Protección de Equipo

En la era digital contemporánea, la protección de los dispositivos es más importante que nunca. Debido a la cantidad de datos personal y sensible que guardamos en nuestros móviles, tabletas y computadoras, es fundamental saber cómo proteger los datos. La configuración correcta de la seguridad en nuestros dispositivos no solo ayuda a evitar ingresos no permitidos, sino que también asegura que podamos recuperar el control en caso de perder nuestro dispositivo.

En este artículo, exploraremos diversos métodos de desbloqueo que te ayudarán a proteger tus dispositivos de manera efectiva. Desde patrones de acceso y PIN de seguridad hasta sistemas sofisticados de identificación facial y huella dactilar, analizaremos las alternativas disponibles para cada clase de dispositivo. También abordaremos herramientas útiles como Find My Device y Find My iPhone, que pueden facilitar la recuperación de su equipo en situaciones desafortunadas. Prepara tu dispositivo y acompáñanos en este viaje hacia una mejor defensa de tus datos personales.

Formas de Desbloqueo

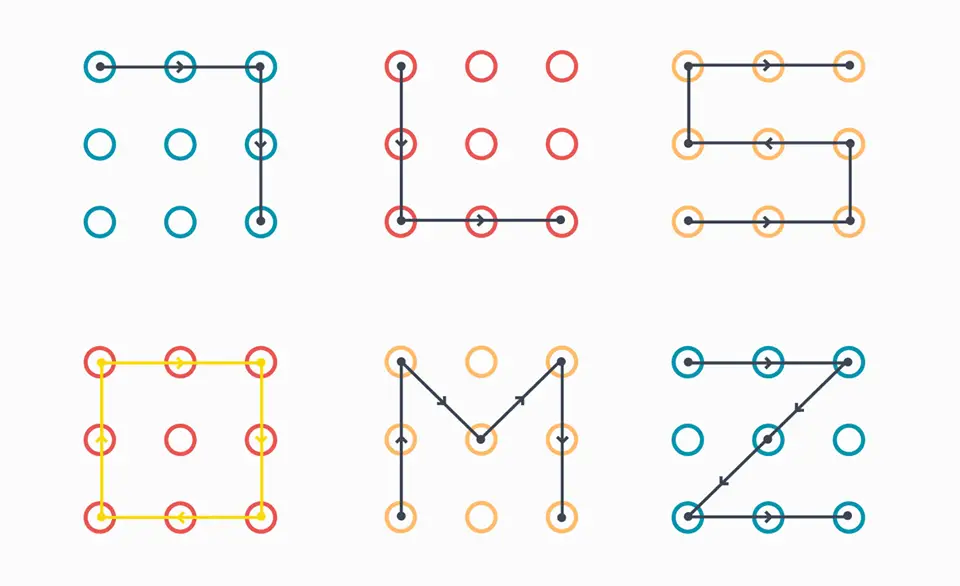

Hay varios sistemas de acceso que puedes utilizar con el fin de acceder a tus dispositivos, ya sea un teléfono móvil, un PC o una tablet. Los más comunes son el patrón de desbloqueo, el PIN de protección y la contraseña de entrada. El dibujo de desbloqueo es una opción visual que deja deslizar tu dedo para unir nodos en la pantalla, en cambio el PIN de protección son números que debes ingresar. En cambio, las contraseñas ofrecen una más dificultad al requerir caracteres alfabéticos, cifras y símbolos.

En la actualidad, también contamos con sistemas más avanzados tales como la huella digital dactilar y el reconocimiento facial. Dichos sistemas biométricos proporcionan un entrada rápido y seguro, ya que utilizan rasgos físicos distintivas de cada persona. La huella digital dactilar es especialmente común por su exactitud y comodidad de uso, permitiendo desbloquear el aparato con únicamente tocar el sensor. El reconocimiento facial, si bien también efectivo, puede variar en su rendimiento según las condiciones de iluminación y la posición del individuo.

A fin de las personas que no tienen la posibilidad de acceder a su dispositivo debido a la pérdida de un método de acceso, existen herramientas de acceso remoto que pueden ser de mucha utilidad. Plataformas como Find My Device y Find My iPhone te permiten encontrar y desbloquear tu aparato de manera remota. Adicionalmente, características de restablecimiento de clave y restablecimiento de fábrica se encuentran presentes con el fin de asistir a a los usarios que necesiten volverse a configurar sus aparatos sin destruir datos importantes.

Patrón, PIN y Contraseña

El modelo de desbloqueo es una de las formas más comunes de asegurar un dispositivo móvil. Se basa en dibujar una serie de puntos en una cuadrícula que el usuario debe memorizarl. Restablecimiento de fábrica una opción ágil y gráfica, pero es esencial elegir un patrón que sea difícil de predecir, ya que patrones básicos pueden ser expuestos a intentos maliciosos.

Por otro, el PIN de protección es una alternativa digital que puede variar en tamaño, generalmente de cuatro a seis números. Esta opción de acceso es sugerida por su facilidad y velocidad, además de permitir usar combinaciones que son más seguras que un modelo. Al escoger un PIN, desalienta combinaciones obvias como la data de nacimiento o series como 1234.

Por último, la contraseña de entrada ofrece una nivel extra de seguridad al autorizar el empleo de letras, números y caracteres especiales. Esta alternativa es perfecta para aquellos que buscan una protección más fuerte, pero requiere recordar una serie más larga. Es crucial asegurarse de crear una contraseña que no sea simple de predecir y que combine diferentes tipos de caracteres para incrementar la protección.

Desbloqueo a través de Biometría

El desbloqueo biométrico se ha convertido en una de las opciones más utilizadas para asegurar la seguridad de los dispositivos portátiles y PCs. Este enfoque se basa en características físicas del usuario, como la huella dactilar o el reconocimiento facial, para otorgar entrada de forma rápida y eficaz. Al hacer uso de estos mecanismos, los consumidores pueden evitar la necesidad de recordar claves complejas o secuencias que pueden ser vulnerados.

Uno de los mayores ventajas del desbloqueo por biometría es su conveniencia. A diferencia de un PIN de seguridad o una clave de acceso, que demandan una acción táctil más consciente, solamente poner un dedo sobre el lector o orientar la vista a la cámara activa el acceso. Además, estos sistemas cuentan con un alto grado de protección, pues es improbable que dos personas tengan las idénticas características biométricas, lo que dificulta el acceso indebido a la información personal.

Sin embargo, es esencial tener en cuenta que, aunque el desbloqueo por biometría ofrece un nivel de seguridad muy alto, no es perfecto. Existen casos en los que la técnica puede ser engañada o no funcionar, por lo que se sugiere combinar este enfoque con otras medidas de seguridad, como la configuración de un número de seguridad o una clave extra. Asimismo es crucial mantener actualizados los sistemas operativos y las aplicaciones para garantizar el reconocimiento biométrico en su máxima eficacia.

Restauración y Restablecimiento

Cuando un dispositivo está bloqueado y no se puede entrar a él, es fundamental conocer las alternativas de restauración disponibles. Muchos aparatos móviles y PCs ofrecen herramientas nativas que facilitan recuperar la contraseña o emplear técnicas de desbloqueo remoto. Por ejemplo, en el contexto de los teléfonos inteligentes, aplicaciones como Find My Device y Find My iPhone pueden asistirte a localizar tu aparato y recuperar su protección sin borrar los archivos almacenados.

En algunas situaciones, puede ser necesario realizar un reinicio de fábrica. Este proceso borra toda la data del aparato, pero a menudo es la única solución cuando no se puede acceder de ninguna forma. Por lo tanto, siempre es recomendable tener una respaldo reciente de tus datos en plataformas como iCloud o Google Drive antes de proceder con este enfoque. Así, si bien pierdas la información del dispositivo, podrás recuperarla fácilmente.

Por el lado, si has olvidado el dibujo de desbloqueo o el PIN de seguridad, algunas fabricantes disponibilizan herramientas específicas, como Mi Unlock o Oppo ID, que son capaces de facilitar la recuperación sin la obligación de eliminar tus datos. Siempre verifica los materiales de soporte de tu proveedor para entender las opciones específicas y seleccionar la que mejor se ajuste a tu caso, asegurando una restauración exitosa y ágil.

Herramientas de Seguridad

En la actualidad, existen diversas herramientas de protección que facilitan optimizar la protección de nuestros dispositivos. Una de las más famosas es "Find My Device" para Android, que asiste a encontrar el celular en caso de extravio, además de darle la opción de bloquear o eliminar datos de forma remota. Por otro lado, "Find My iPhone" en equipos Apple ofrece funciones similares, garantizando que su dato personal esté protegida. Estas soluciones son esenciales para la protección de aparatos móviles, ya que facilitan reaccionar rápidamente ante circunstancias de peligro.

Otro tema significativo es la validación biométrica, que incluye métodos como la impronta dactilar y el reconocimiento facial. Estas tecnologías aportan un nivel extra de seguridad, ya que convierte la identidad biofísica en el sistema de seguro. Esto no solamente hace más que difícil el ingreso no permitido, sino que igualmente proporciona facilidad al propietario del aparato, permitiendo un acceso ágil sin tener que necesitar memorizar claves o esquemas de acceso complicados.

Para concluir, para aquellos situaciones en los que se ha olvidado el número de identificación de protección o la clave de acceso, existen soluciones de recuperación particulares como mi Unlock para equipos Xiaomi y Oppo ID para teléfonos Oppo. Estas soluciones permiten recuperar el ingreso sin necesidad de borrar datos importantes. Configurar la seguridad de manera efectiva y utilizar estas herramientas es crucial para la protección de datos personales, asegurando que su dispositivo esté continuamente a cobertura de peligros.